Psexec ist ein Tool von Mark Russinovich enthalten in den Tools von Microsoft Sysinternals, welches es dem Nutzer ermöglicht, auf dem eigenen Computer oder remote auf einem anderen Computer ein Programm oder eine Routine zu starten.

In diesem Falle, wie die Überschrift es schon andeuten lässt, spreche ich über die Möglichkeit eine cmd.-Konsole über remote psexec zu starten.

Synatx:

(wenn Kennung und Passwort mit übergeben werden soll)

psexec \\Remotecomputername -u Kennung -p Kennwort auszuführendesProgramm

=> z.B. psexec \\testrechner1 -u testadmin -p test1234 cmd.exe

Dieser Syntax verbindet sich mit dem Testrechner1 und übergibt den Account testadmin, sowie das Passwort test1234 und startet die cmd-Konsole.

In der Befehlszeile kann nun jeder Befehl eingegeben werden, den man bei sich lokal in der cmd eingeben kann.(z.B. ipconfig /all, nslookup usw)

(wenn remote Prozess mit Systemaccount ausgeführt werden soll)

psexec \\Remotecomputername -s cmd.exe

=> z.B. psexec \\testrechner1 -s cmd.exe

Zweck:

Vorallem im IT-Support ein sehr nützliches Tool. Supporter können remote eine CMD-Konsole öffnen, um u.a. Batch-Files auszuführen oder Installationen zu starten.

Der User des Zielclients wird nicht in seiner Tätigkeit am Rechner behindert.

Zu Beachten:

Das Tool selbst verschlüsselt den Datenverkehr nicht. Dies bedeutet,

dass Benutzername und Passwort über das Netzwerk versendet werden ohne Verschlüsselung.

Außerdem wird der User des Zielclients nicht über diese Aktivitäten informiert.

Download

Mittwoch, 30. Oktober 2013

Montag, 28. Oktober 2013

Analysieren von "Bluescreens" (BSOD) mit WinDbg

Jeder kennt diese Situation. Man arbeitet, spielt oder macht sonstige Tätigkeiten am PC und plötzlich

stürzt der Computer ab und man hat nurnoch einen blauen Bildschirm mit weißer Schrift.

Man hat einen Bluescreen bekommen (BSOD = Bluescreen of Death)

Das ganze sieht dann in der Regel meist so aus.

Hier in diesem Beispielbild ist "usbhub.sys" die Ursache des BSOD. Natürlich gibt es weitere andere Ursachen die erstmal irrelevant sind.

Die Informationen die hier gegeben werden sind schon informativ. Noch mehr Informationen erhält man aus dem Sogenannten Dumpfile das Windows anlegt wenn ein BSOD auftritt.

Was ist ein Dumpfile?

Ein Dumpfile ist ein Speicherabbild, dass das Betriebssystem erstellt, wenn das System via BSOD abstürzt. Der Dateityp ist .DMP

Wo wird es gespeichert?

Standardmäßig unter C:\Windows\Minidump.

Sollte nach einem Absturz der Ordner nicht vorhanden sein, muss überprüft werden welcher Speicherort in den Systemeinstellungen eingetragen ist. In der 'Systemsteuerung' -> 'System' findet man den Punkt 'Erweiterte Systemeinstellungen'. In dem neu geöffneten Fenster 'Systemeigenschaften' auf den Tabreiter 'Erweitert' klicken und bei 'Starten und Wiederherstellen' 'Einstellungen' auswählen.

Die Einstellungen sollten wie in dem Abbild unten aussehen

In 'Minidump' befindet sich nun eine DMP-Datei. Und nun...?

....laden wir von Microsoft "WinDbg" von Windows SDK herunter und installieren das Tool.

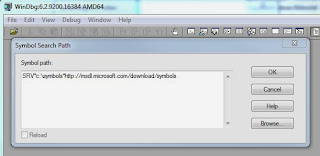

Nach der Installation die Software starten, auf 'File' klicken und 'Symbol Search Path' auswählen

Dort nun folgendes Eintragen und mit 'OK' bestätigen

SRV*c:\symbols*http://msdl.microsoft.com/download/symbols

Als nächstes wieder 'File' klicken und dann 'Open Crash Dump' auswählen.

Nun zum ordner C:\Windows\Minidump. navigieren und eine Dmp Datei auswählen und öffnen.

Sobald die Zeile "User !analyze -v to get detailed debugging information" erscheint auf '!analyze -v'

klicken und abwarten,

Das Tool liefert nun Debugging Details, die für das Troubleshooting sehr informativ sind.

Gänzlich sind alle Informationen die dort aufgelistet werden von höchsten Interesse, für

einen schnellen Überblick über die Ursache des BSOD reicht es aber auf die Einträge 'IMAGE_NAME', 'MODULE_NAME' und 'DEFAULT_BUCKET_ID' zu schauen.

In dem Abbild hier ist es z.B. der USB-Treiber bzw ein USB-Gerät (USB-Stick) der den Absturz verursacht hat.

stürzt der Computer ab und man hat nurnoch einen blauen Bildschirm mit weißer Schrift.

Man hat einen Bluescreen bekommen (BSOD = Bluescreen of Death)

Das ganze sieht dann in der Regel meist so aus.

Hier in diesem Beispielbild ist "usbhub.sys" die Ursache des BSOD. Natürlich gibt es weitere andere Ursachen die erstmal irrelevant sind.

Die Informationen die hier gegeben werden sind schon informativ. Noch mehr Informationen erhält man aus dem Sogenannten Dumpfile das Windows anlegt wenn ein BSOD auftritt.

Was ist ein Dumpfile?

Ein Dumpfile ist ein Speicherabbild, dass das Betriebssystem erstellt, wenn das System via BSOD abstürzt. Der Dateityp ist .DMP

Wo wird es gespeichert?

Standardmäßig unter C:\Windows\Minidump.

Sollte nach einem Absturz der Ordner nicht vorhanden sein, muss überprüft werden welcher Speicherort in den Systemeinstellungen eingetragen ist. In der 'Systemsteuerung' -> 'System' findet man den Punkt 'Erweiterte Systemeinstellungen'. In dem neu geöffneten Fenster 'Systemeigenschaften' auf den Tabreiter 'Erweitert' klicken und bei 'Starten und Wiederherstellen' 'Einstellungen' auswählen.

Die Einstellungen sollten wie in dem Abbild unten aussehen

In 'Minidump' befindet sich nun eine DMP-Datei. Und nun...?

....laden wir von Microsoft "WinDbg" von Windows SDK herunter und installieren das Tool.

Nach der Installation die Software starten, auf 'File' klicken und 'Symbol Search Path' auswählen

Dort nun folgendes Eintragen und mit 'OK' bestätigen

SRV*c:\symbols*http://msdl.microsoft.com/download/symbols

Als nächstes wieder 'File' klicken und dann 'Open Crash Dump' auswählen.

Nun zum ordner C:\Windows\Minidump. navigieren und eine Dmp Datei auswählen und öffnen.

Sobald die Zeile "User !analyze -v to get detailed debugging information" erscheint auf '!analyze -v'

klicken und abwarten,

Das Tool liefert nun Debugging Details, die für das Troubleshooting sehr informativ sind.

Gänzlich sind alle Informationen die dort aufgelistet werden von höchsten Interesse, für

einen schnellen Überblick über die Ursache des BSOD reicht es aber auf die Einträge 'IMAGE_NAME', 'MODULE_NAME' und 'DEFAULT_BUCKET_ID' zu schauen.

In dem Abbild hier ist es z.B. der USB-Treiber bzw ein USB-Gerät (USB-Stick) der den Absturz verursacht hat.

Abonnieren

Posts (Atom)